In unserem ersten Artikel haben wir untersucht, was der Cyber Resilience Act (CRA) für Hersteller von Industriegeräten und Maschinenbauer bedeutet, die ihre eigenen Konnektivität entwickeln oder vermarkten.

Dieser zweite Artikel tritt vom "Was" zurück und beantwortet stattdessen eine andere Frage: Warum wird die CRA überhaupt eingeführt, und warum ist sie notwendig, trotz der Disruption, die sie verursacht?

Um das zu verstehen, müssen wir uns anschauen, warum freiwillige Sicherheitsmaßnahmen nicht funktioniert haben, was der CRA richtig macht, wie Gerätehersteller und Maschinenbauer letztlich davon profitieren und was der CRA nicht automatisch lösen wird.

Jahrzehntelang war die industrielle Automatisierung auf freiwillige Sicherheitspraktiken angewiesen. Viele Hersteller haben ihr Bestes mit den verfügbaren Ressourcen getan, aber die freiwillige Sicherheit hat sich aus vier Hauptgründen schwer getan.

Industrieanlagen sind bemerkenswert vielfältig. Die Geräte stammen aus verschiedenen Generationen, führen unterschiedliche Betriebssysteme aus und interagieren mit einer Mischung aus Legacy-Netzwerken, Cloud-Schnittstellen und proprietären Protokollen.

In einem derart fragmentierten Umfeld war eine konsequente freiwillige Sicherheit unmöglich. Jeder Hersteller hat das Thema Sicherheit "auf seine eigene Art und Weise" gemacht, mit unterschiedlichen Reifegraden.

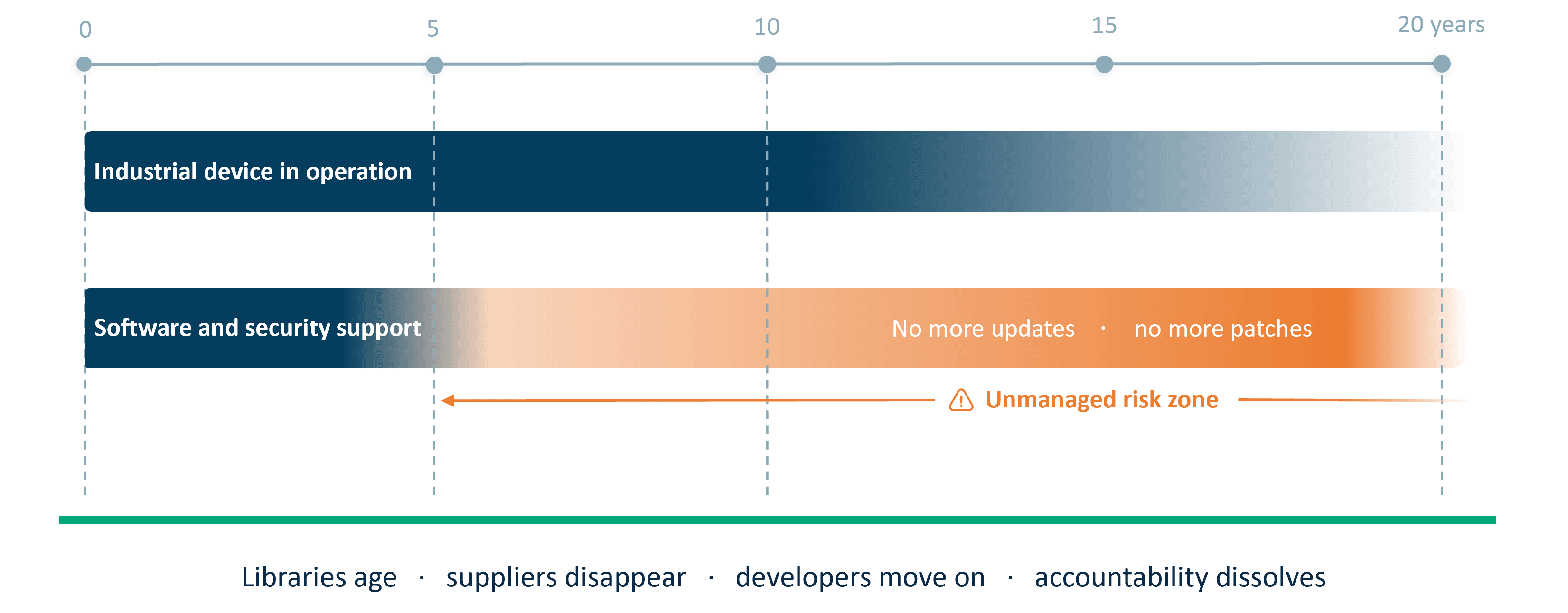

Ein typisches Industriegerät bleibt 10 bis 20 Jahre im Einsatz.

Freiwillige Sicherheit bricht über so lange Zeiträume zusammen. Softwarebibliotheken ändern sich, Lieferanten verschwinden, Entwickler ziehen weiter, und niemand ist formell dafür verantwortlich, etwas zu patchen, das vor einem Jahrzehnt erstellt wurde.

Die Sicherheit konnte mit den Lebenszyklusrealitäten einfach nicht Schritt halten.

Abbildung 1. Lange Produktlebenszyklen schaffen eine Sicherheitslücke

In industriellen Umgebungen steht traditionell die Produktivität an erster Stelle. Änderungen zur Verbesserung der Sicherheit führen zu Ausfallzeiten, die sich direkt auf die Produktion, den Umsatz und die Kundenverpflichtungen auswirken.

Infolgedessen wurde die Sicherheit oft als zweitrangiges Anliegen behandelt und nur dann angegangen, wenn sie die Leistung, den Determinismus oder die Betriebsstabilität nicht beeinträchtigte. Sicherheitsupdates wurden verschoben, um Produktionsausfälle zu vermeiden, und Änderungen an der Architektur wurden vermieden, um die Stabilität nicht zu beeinträchtigen

Vielleicht der wichtigste Punkt:

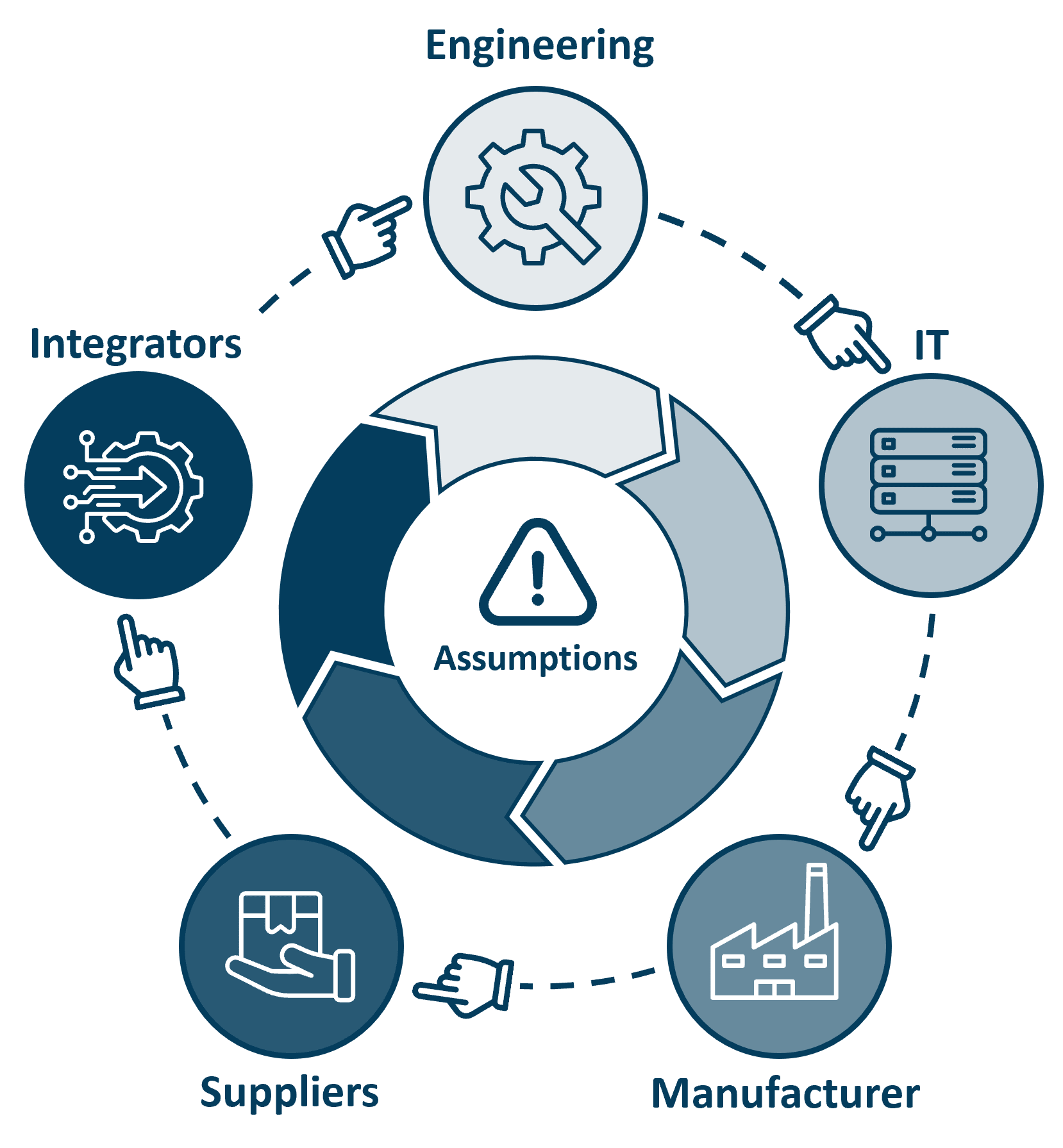

Jeder ging davon aus, dass jemand anderes dafür verantwortlich war.

Abbildung 2. Vor dem CRA: Sicherheit ohne klaren Verantwortlichen

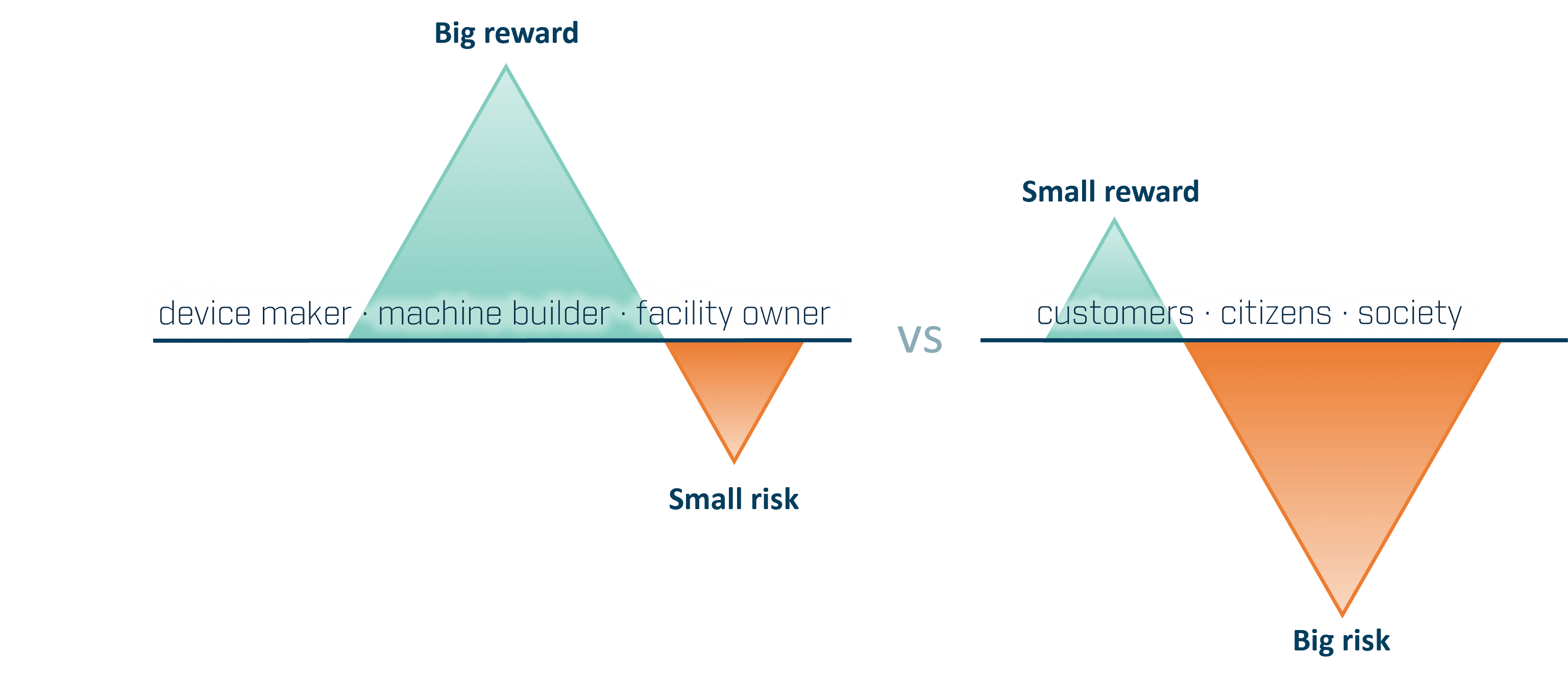

Es gibt auch einen tieferen wirtschaftlichen Grund, warum die freiwillige Sicherheit so schwierig ist: Die Auswirkungen eines Cybervorfalls gehen oft über das Unternehmen hinaus, das die Kostenentscheidung getroffen hat.

Die Europäische Kommission schätzt die weltweiten jährlichen Kosten der Cyberkriminalität auf rund 5,5 Billionen Euro, was das Ausmaß des Problems unterstreicht und unterstreicht, warum Cybersicherheit zu einem gesellschaftlichen Problem und nicht nur zu einem Unternehmensproblem geworden ist.¹

In der Praxis könnte ein Gerätehersteller, Maschinenbauer oder Anlagenbesitzer zu dem Schluss kommen, dass Investitionen in Cybersicherheit nicht durch das direkte finanzielle Risiko gerechtfertigt sind, das er persönlich trägt. Aber die wirklichen Auswirkungen eines Cybervorfalls können oft woanders liegen, auf Kunden, Bürger und die Gesellschaft.

Abbildung 3. Asymmetrische Cybersicherheit – Risiko vs. Nutzen

Dies ist einer der Gründe, warum die EU Regulierungsbedarf sieht: Ohne klare Anforderungen führen die normalen Marktkräfte nicht immer zu ausreichenden Investitionen in die Cybersicherheit, ein Problem, das in der Cybersicherheitsstrategie der EU ausdrücklich angesprochen wird.² Es kann sogar zu einem "Henne-Ei-Problem" werden. Wenn die Kunden keine cybersicheren Produkte verlangen, haben die Hersteller wenig Anreiz, sie zu liefern. Und wenn sichere Produkte nicht flächendeckend verfügbar sind, bleibt die Nachfrage gering.

Die EU-Cybersicherheitsstrategie geht direkt auf diese Spaltung ein: NIS2 konzentriert sich auf die Verantwortung von Betreibern und Anlagenbesitzern für die Cybersicherheit, während der Cyber Resilience Act (CRA) verbindliche Anforderungen an Gerätehersteller und Maschinenbauer festlegt , die Produkte mit digitalen Elementen in Verkehr bringen.

Vorfälle aus der Praxis zeigen, warum dieser regulatorische Ansatz notwendig ist. Cybervorfälle können kritische Produktionen und Dienstleistungen stören, und die Folgen können weit über das angegriffene Unternehmen hinausgehen ³,⁴,⁵,⁶,⁷.

Mit Geldbußen von bis zu 15 Millionen Euro oder 2,5 % des gesamten weltweiten Jahresumsatzes stellt die CRA sicher, dass die Hersteller "skin in the game" haben, so dass das Risiko einer schlechten Cybersicherheit auch die Hersteller betrifft, nicht nur Kunden, Bürger und die Gesellschaft.

Kurz gesagt, das freiwillige Modell hat nicht funktioniert. CRA entstand, weil die Branche eine zuverlässigere, nachvollziehbarere Grundlage für vernetzte Produkte benötigte.

Trotz der damit verbundenen Unterbrechungen befasst sich die CRA mit den Hauptursachen dieser seit langem bestehenden Sicherheitsinkonsistenz. Und es macht mehrere wichtige Dinge sehr richtig.

CRA überträgt die Verantwortung direkt auf den Hersteller des Produkts mit digitalen Elementen.

Für Gerätehersteller und Maschinenbauer bedeutet das:

Dadurch werden Verantwortung und Kontrolle in Einklang gebracht, was eine wesentliche Verbesserung darstellt.

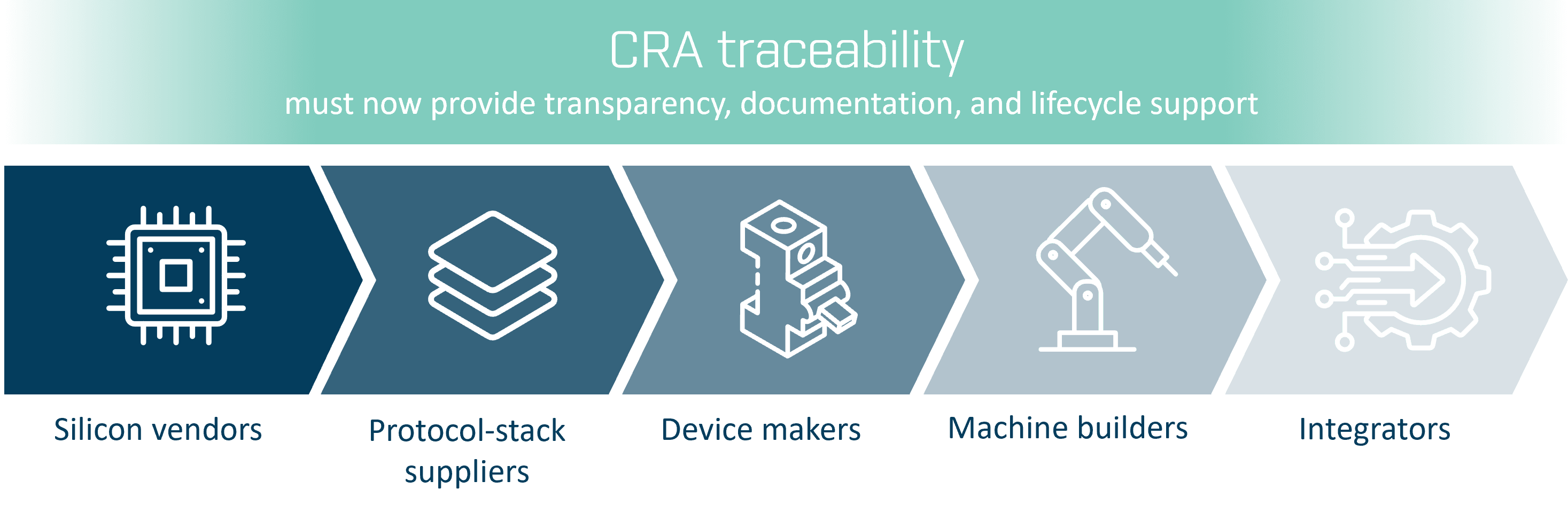

Abbildung 4. Rückverfolgbarkeit von CRA: Förderung der Verantwortlichkeit in der gesamten Lieferkette.

Mit dem CRA ist nun jeder Beteiligte – von Halbleiterherstellern über Anbieter von Protokoll-Stacks bis hin zu Geräteherstellern, Maschinenbauern und Integratoren – verpflichtet, Transparenz, Dokumentation und Support über den gesamten Lebenszyklus hinweg bereitzustellen.

Der CRA ersetzt Annahmen durch klare Rückverfolgbarkeit.

In der Vergangenheit konnte die Sicherheit "nachträglich hinzugefügt" oder erst bei Bedarf behoben werden. CRA verändert die Denkweise der Ingenieure:

Sicherheit wird vom ersten Tag an Teil des Produkts und nicht erst im Nachhinein.

Bevor wir uns mit den konkreten Vorteilen befassen, lohnt es sich, eine umfassendere Frage zu stellen:

Welche langfristigen Vorteile bringt die CRA für Gerätehersteller und Maschinenbauer?

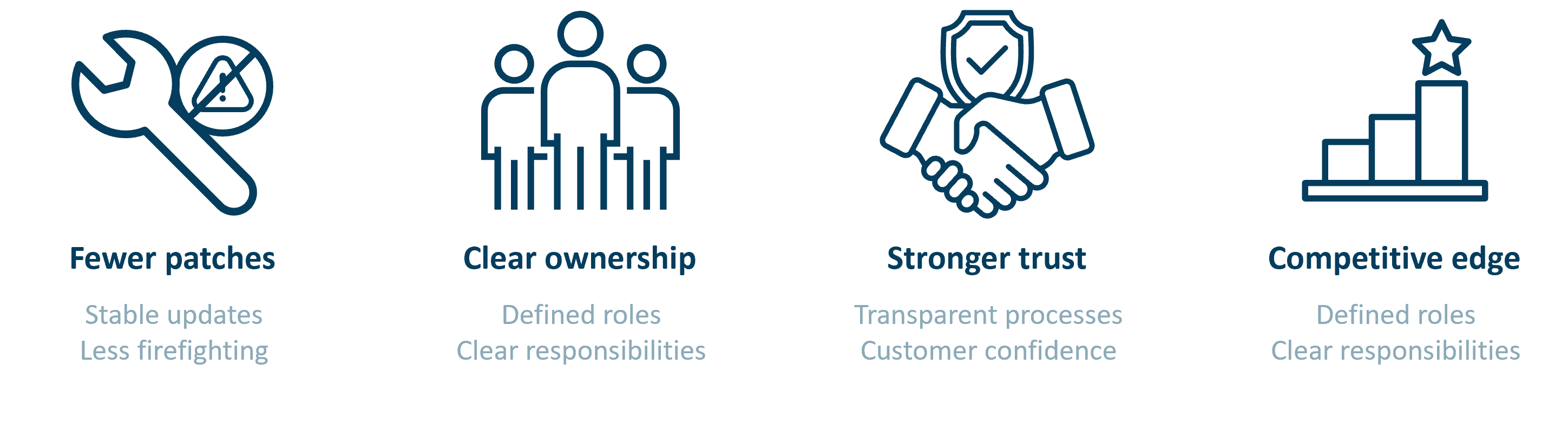

Auch wenn der CRA kurzfristig für Veränderungen und Herausforderungen sorgt, werden die langfristigen Vorteile schnell deutlich.

Abbildung 5. Von Compliance zum Wettbewerbsvorteil: Der strategische Wert der CRA.

Strukturierte Prozesse zum Umgang mit Schwachstellen und sichere Update-Mechanismen reduzieren „Freitagabend-Notfall-Fixes“ und hektische Feuerwehreinsätze deutlich.

Vor dem CRA waren Sicherheitsverantwortlichkeiten oft verstreut: Ein Teil lag im Engineering, ein anderer in der IT, wieder ein anderer im Produktmanagement. Der CRA zwingt Unternehmen dazu, Rollen und Zuständigkeiten klar zu definieren.

Das reduziert Unklarheiten und stärkt die interne Abstimmung.

Endkunden oder Systemintegratoren verlangen zunehmend nach Sicherheitsgarantien.

Mit CRA können Gerätehersteller und Maschinenbauer Folgendes bereitstellen:

• Dokumentierte Prozesse

• Nachvollziehbare Aktualisierungen

• Strukturierte Sicherheitsnachweise

Das schafft Vertrauen, und Vertrauen beeinflusst zunehmend die Kaufentscheidung.

In dem Maße, in dem große Industrieunternehmen beginnen, in ihren Angebotsanfragen (RFQs) die Bereitschaft der CRA zu verlangen, erhalten konforme Gerätehersteller und Maschinenbauer einen klaren Vorteil.

CRA wird zu einem Unterscheidungsmerkmal, nicht nur zu einer Anforderung.

Um realistisch zu bleiben, ist es wichtig zu verstehen, was der CRA nicht verändert.

Security-by-Design erfordert Zeit, Ressourcen, Tests, Dokumentation und neue Prozesse.

Der Aufwand verschwindet nicht – er wird strukturierter.

Keine Regulierung kann Cyberangriffe vollständig verhindern.

Was der CRA jedoch sicherstellt: Geräte werden so entwickelt, dass sie Angriffen mit dem richtigen Maß an Resilienz und Transparenz standhalten.

Der CRA erfordert echtes Fachwissen. Templates, Checklisten und Konformitätsbewertungen können erfahrene Security-Expertise nicht ersetzen. Der CRA ist ein Rahmenwerk – kein Shortcut.

Der CRA bringt neue Anforderungen, neue Prozesse und langfristige Verantwortlichkeiten mit sich – und erzwingt damit auch tiefgreifende Veränderungen.

Gleichzeitig behebt er jedoch strukturelle Schwächen, die die industrielle Cybersicherheit über Jahre hinweg uneinheitlich gemacht haben.

Für Gerätehersteller und Maschinenbauer ist der CRA daher weit mehr als nur eine weitere Regulierung. Er ist eine Chance, die Produktsicherheit zu stärken, Vertrauen bei Kunden aufzubauen und sich an moderne Anforderungen für vernetzte Systeme anzupassen.

Im nächsten Artikel zeigen wir, warum bestehende (Legacy-)Konnektivität schwer CRA-konform zu machen ist – und wie der Umstieg auf moderne, CRA-fähige Connectivity-Lösungen die Umsetzung deutlich vereinfacht.

Unabhängig davon, ob Sie bestehende Geräte aktualisieren oder neue entwickeln, ist die richtige Konnektivitätsstrategie der Schlüssel zur Bereitschaft von CRA. Erfahren Sie mehr über den Cyber Resilience Act und entdecken Sie Anybus Gateway- und Embedded-Lösungen, mit denen Sie sichere, wartbare und zukunftsfähige Geräte bauen können.

Dr. Jens Jakobsen

Produktsicherheitsmanager, HMS Networks

Dr. Jens Jakobsen ist Product Security Manager bei HMS Networks und leitet dort die Arbeit des Unternehmens, die Cybersicherheit von industriellen Kommunikationsprodukten zu stärken und vernetzte Geräte vor neuen Bedrohungen zu schützen. Er verfügt über umfangreiche Erfahrung aus technischen und Führungspositionen bei HMS Networks, Schneider Electric und Motorola Solutions und arbeitet seit vielen Jahren in den Bereichen industrielle Kommunikation und Cybersicherheit. Dr. Jakobsen hält sieben erteilte Patente in den Bereichen Telekommunikation und industrielle Kommunikationstechnologien.

Verweise

1. Europäische Kommission – Hintergrund und Auswirkungen des Cyber Resilience Act https://digital-strategy.ec.europa.eu/en/library/cyber-resilience-act

2. Europäische Kommission – EU-Cybersicherheitsstrategie https://digital-strategy.ec.europa.eu/en/policies/cybersecurity-strategy

3. MedTech Dive – Fertigung und Versand von Stryker nach Cyberangriff unterbrochen https://www.medtechdive.com/news/strykers-manufacturing-shipping-disrupted-after-cyberattack/814667/

4. SVT Nyheter – Sensible personenbezogene Daten, die nach dem Cyberangriff auf Sportadmin https://www.svt.se/nyheter/inrikes/kansliga-uppgifter-har-publicerats-efter-attacken-mot-sportadmin veröffentlicht wurden

5. Ingeniøren – Cyberangriff auf Wasserversorger führte zu einer physischen Unterbrechung der Wasserversorgung https://ing.dk/artikel/pro-russisk-cyberangreb-efterlod-borgere-uden-vand-i-flere-timer

6. FireEye – TRITON / TRISIS Angriff auf industrielle Sicherheitssysteme https://www.fireeye.com/blog/threat-research/2017/12/attackers-deploy-new-ics-attack-framework-triton.html

7. Anmelden BBC – Cyberangriff auf deutsches Stahlwerk richtet massiven Schaden https://www.bbc.com/news/technology-30575104