第1回の記事では、サイバーレジリエンス法(CRA)が、独自のコネクティビティを開発、または自社ブランドとして提供する産業用デバイスメーカーや機械メーカーにとって、どのような意味を持つのかを解説しました。

この第2回の記事では、「何が求められるのか」から一歩引いて、次の問いに焦点を当てます。なぜCRAが導入されるのか。そして、CRAへの対応に負担が伴うとしても、なぜ必要なのか。

その理由を理解するには、これまで自主的なセキュリティ対策が十分に機能しなかった背景、CRAが解決しようとしている課題、デバイスメーカーや機械メーカーが長期的に得られるメリット、そしてCRAだけでは解決できないことを見ていく必要があります。

長年にわたり、産業オートメーションの分野では自主的なセキュリティ対策に依存してきました。多くのメーカーは限られたリソースの中で最善を尽くしてきましたが、自主的な取り組みだけでは、主に4つの理由から十分な効果を発揮しにくい状況がありました。

産業機器は非常に多様です。世代の異なるデバイス、異なるオペレーティングシステム、レガシーネットワーク、クラウドインターフェース、独自プロトコルなどが混在しています。

このように断片化された環境では、一貫した自主的なセキュリティ対策を実現することは困難でした。各メーカーが、それぞれ異なる成熟度で「独自の方法」によってセキュリティに取り組んできたためです。

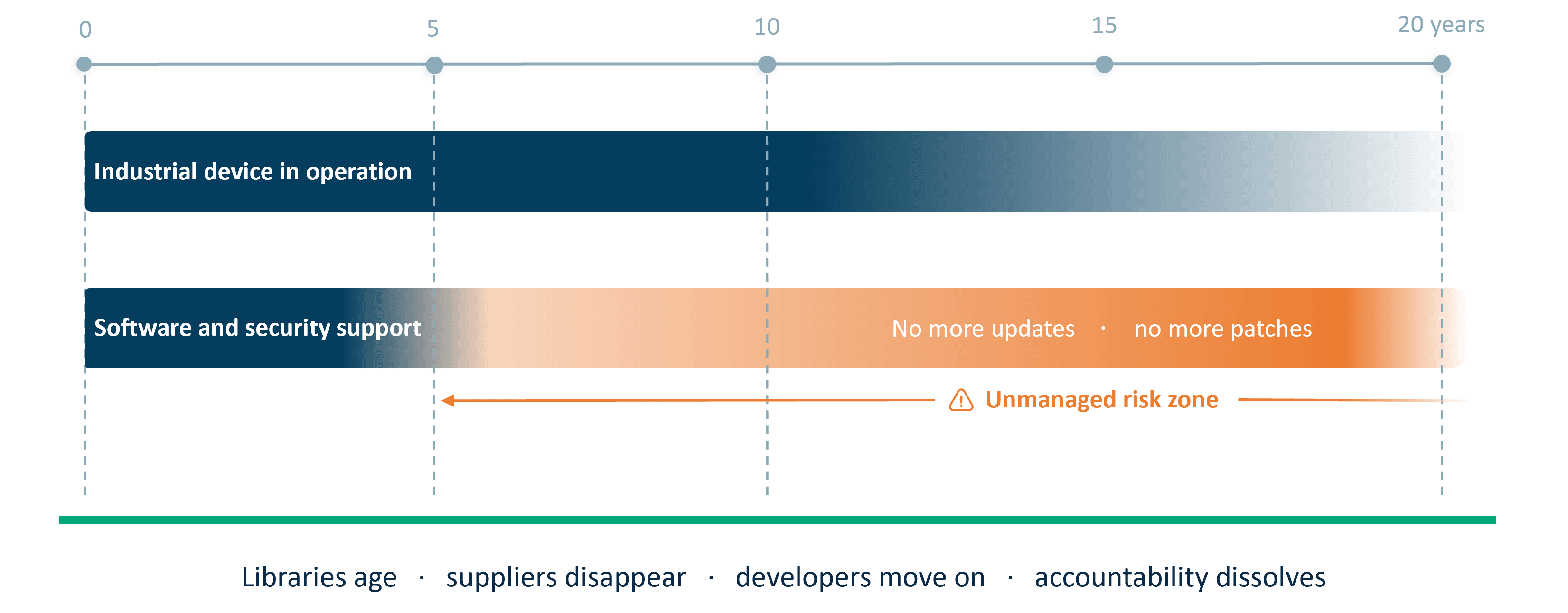

一般的な産業用機器は、10年から20年にわたって使用されることがあります。

このような長い期間においては、自主的なセキュリティ対策だけでは限界があります。ソフトウェアライブラリは変化し、サプライヤーが事業から撤退することもあり、開発担当者が異動することもあります。10年前に構築されたものに対して、誰が正式にパッチ適用の責任を負うのかが明確でないケースも少なくありません。

セキュリティ対策は、こうした長い製品ライフサイクルの現実に十分追いついていませんでした。

図 1. 長い製品ライフサイクルがセキュリティギャップを生む

産業環境では、従来、生産性が最優先事項とされてきました。セキュリティ向上のための変更がダウンタイムを引き起こすと、生産、収益、顧客への納期や約束に直接影響するためです。

その結果、セキュリティは二次的な課題として扱われることが多く、性能、決定性、運用の安定性を妨げない範囲でのみ対応される傾向がありました。運用環境でのダウンタイムを避けるためにセキュリティ更新が先送りされ、安定性を損なわないようにアーキテクチャの変更が避けられることもありました。

おそらく最も重要な点は、次のことです。

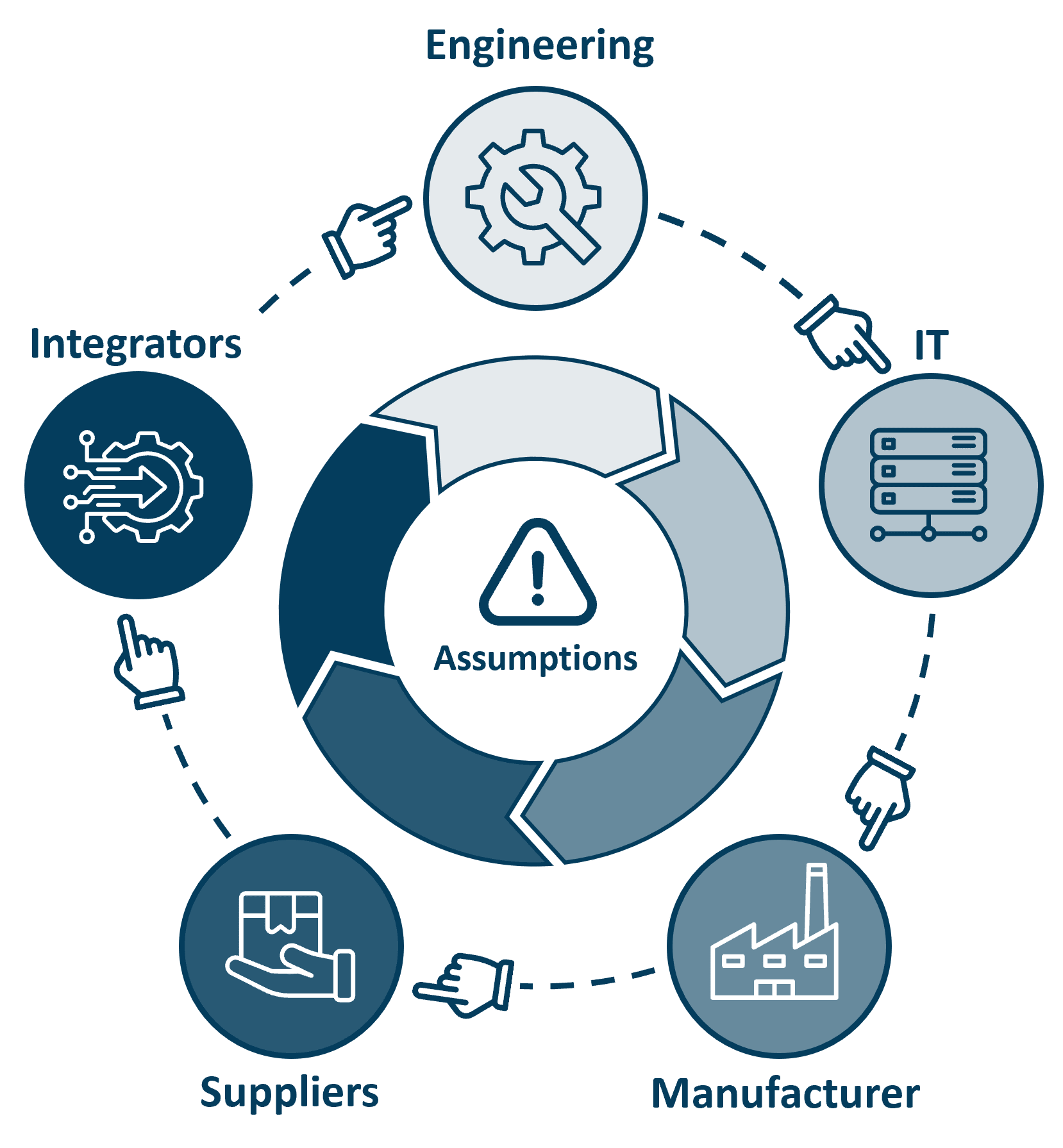

誰もが「誰か別の人が責任を持つはずだ」と考えていたのです。

図 2. CRA以前:セキュリティに対する責任の所在が不明確な状態

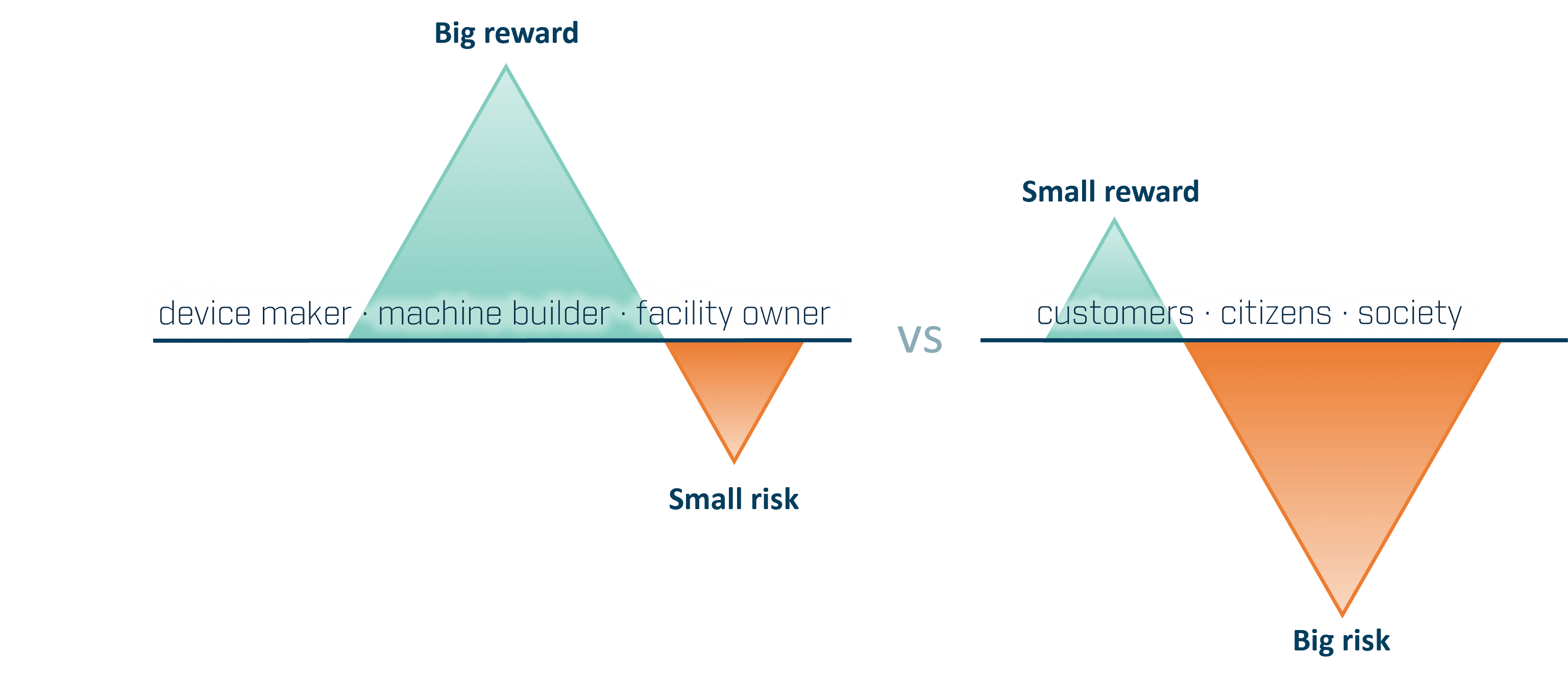

自主的なセキュリティ対策が十分に機能しにくい背景には、より深い経済的な理由もあります。サイバーインシデントの影響は、対策コストを判断した組織だけにとどまらないことが多いためです。

欧州委員会は、世界のサイバー犯罪による年間コストを約5兆5,000億ユーロと見積もっており、問題の規模と、サイバーセキュリティが企業単独の課題ではなく、社会全体の関心事となっている理由を示しています¹。

実際には、デバイスメーカー、機械メーカー、または施設所有者が、サイバーセキュリティへの投資は自社が直接負う財務リスクに見合わないと判断する場合があります。しかし、サイバーインシデントの実際の影響は、多くの場合、顧客、市民、社会など、別の場所に及ぶ可能性があります。

図 3. 非対称なサイバーセキュリティ:リスクとリターン

これは、EUが規制の必要性を認識している理由の1つです。明確な要件がなければ、通常の市場原理だけでサイバーセキュリティへの十分な投資が促進されるとは限りません。この懸念は、EUのサイバーセキュリティ戦略でも明確に取り上げられています²。これは「鶏と卵」の問題にもなり得ます。顧客がサイバーセキュリティ対応製品を求めなければ、メーカーがそれを供給するインセンティブは小さくなります。一方で、安全な製品が広く入手できなければ、需要も低いままになります。

NIS2は事業者や施設所有者のサイバーセキュリティ責任に焦点を当てています。一方、サイバーレジリエンス法(CRA)は、デジタル要素を備えた製品を市場に投入するデバイスメーカーや機械メーカーに対して、必須要件を定めています。

実際のインシデントは、このような規制アプローチが必要とされる理由を示しています。サイバーインシデントは重要な生産やサービスを停止させる可能性があり、その影響は攻撃を受けた企業の範囲を大きく超えることがあります³、⁴、⁵、⁶、⁷。

CRAでは、最大1,500万ユーロ、または全世界の年間売上高の2.5%に相当する制裁金が科される可能性があります。これにより、サイバーセキュリティ上の不備によるリスクは、顧客、市民、社会だけでなく、メーカー自身にも影響することになります。

つまり、自主的な取り組みに依存するモデルは、十分に機能しなかったのです。 CRAが導入されたのは、コネクテッド製品に対して、より信頼性が高く、説明責任のある基盤が業界に必要とされていたためです。

CRAへの対応には混乱や負担が伴いますが、CRAは長年続いてきたセキュリティ上の不整合の根本原因に向き合っています。そして、いくつかの重要な点を的確に捉えています。

CRAは、デジタル要素を備えた製品のメーカーに明確な責任を求めます。

デバイスメーカーや機械メーカーにとって、これは次のことを意味します。

これにより、責任と管理の所在が一致し、大きな改善につながります。

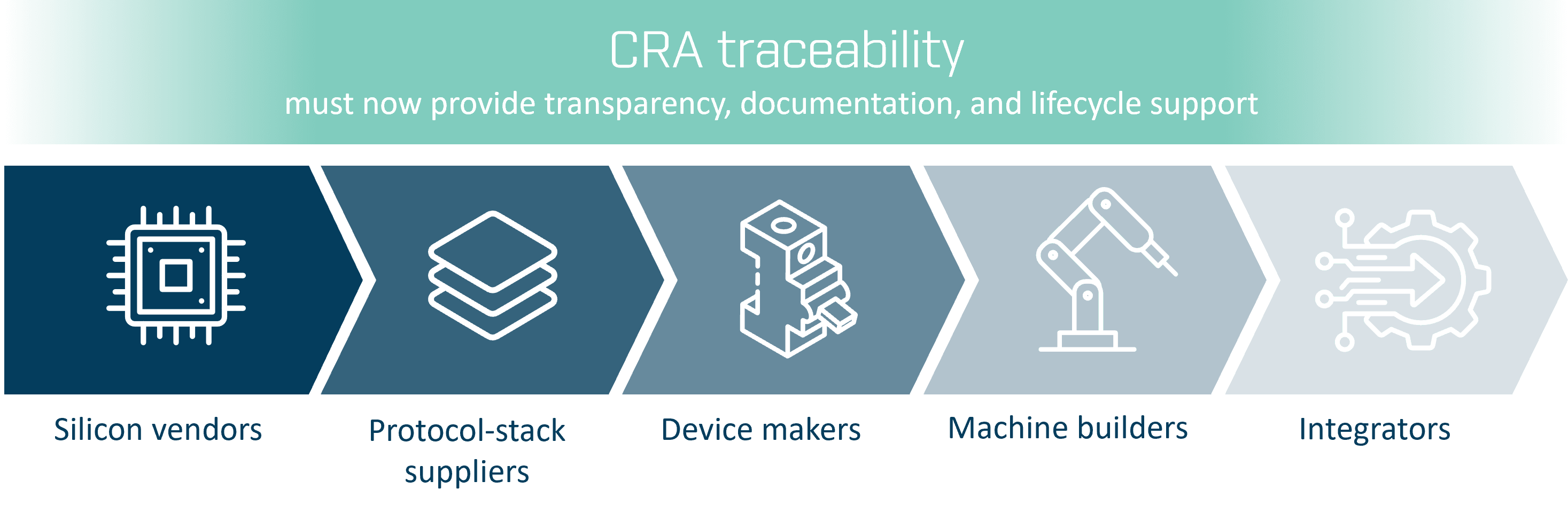

図4. CRAにおけるトレーサビリティ:サプライチェーン全体で説明責任を明確化

CRAの下では、シリコンベンダー、プロトコルスタックサプライヤー、デバイスメーカー、機械メーカー、インテグレーターなど、すべての関係者に対して、透明性、文書化、ライフサイクルサポートが求められます。

CRAは、これまでの「想定」や「思い込み」をトレーサビリティへと置き換えます。

これまでは、セキュリティを「後から追加」したり、必要になったときだけ対応したりすることが可能でした。CRAは、このエンジニアリングの考え方を変えます。

セキュリティは後付けではなく、製品開発の初期段階から組み込まれるべき要素になります。

具体的なメリットを見る前に、より大きな視点で考える必要があります。

CRAは、デバイスメーカーや機械メーカーにどのような長期的メリットをもたらすのでしょうか。

CRAは短期的には混乱や負担を生みますが、長期的には多くのメリットが見えてきます。

図 5. コンプライアンスから競争優位性へ:CRAの戦略的価値

構造化された脆弱性対応と安全な更新メカニズムにより、「金曜日の夜の緊急修正」のような突発的な対応や、場当たり的な火消し作業を大幅に減らすことができます。

CRA導入以前は、セキュリティの責任がエンジニアリング部門、IT部門、製品管理部門などに分散していました。CRAは、企業に対して役割と責任を明確に定義することを求めます。

これにより、混乱が減り、社内の連携が強化されます。

エンドユーザーやシステムインテグレーターは、セキュリティに関する保証をますます求めるようになっています。

CRAにより、デバイスメーカーや機械メーカーは以下を提示できるようになります。

• 文書化されたプロセス

• 追跡可能な更新

• 体系化されたセキュリティ証跡

これにより信頼が構築されます。そして、その信頼は購買判断においてますます重要な要素となります。

産業界の大手企業が見積依頼書(RFQ)でCRA対応状況を求めるようになれば、準拠したデバイスメーカーや機械メーカーは明確な優位性を得ることができます。

CRAは単なる要件ではなく、差別化要因にもなります。

現実的に考えるためには、CRAだけでは変えられないことも理解しておく必要があります。

セキュア・バイ・デザインを実現するには、時間、リソース、テスト、文書化、そして新しいプロセスが必要です。

作業負荷がなくなるわけではありません。より構造化される、ということです。

どのような規制であっても、サイバー攻撃そのものを完全に防ぐことはできません。

CRAが目指すのは、デバイスが適切なレベルのレジリエンスと透明性を備え、攻撃に耐えられるように設計されていることを確実にすることです。

CRA対応には、確かな専門知識が必要です。テンプレート、チェックリスト、適合性評価だけでは、経験豊富なセキュリティエンジニアリングの代わりにはなりません。

CRAはフレームワークであり、近道ではありません。

CRAは、新たな期待、新たなプロセス、長期的な責任をもたらし、企業に大きな変化を求めます。

しかし同時に、長年にわたり産業用サイバーセキュリティを不安定で一貫性のないものにしてきた構造的な弱点を修正するものでもあります。

産業機器メーカーや機械メーカーにとって、CRAは単なる規制ではありません。製品のセキュリティを強化し、顧客からの信頼を築き、コネクテッド機器に対する現代の期待に応えるための機会でもあります。

次回の記事では、従来のコネクティビティをCRAに準拠させることがなぜ難しいのか、そして最新のCRA対応コネクティビティソリューションへ置き換えることで、コンプライアンス対応をどのように簡素化できるのかを解説します。

既存デバイスを更新する場合でも、新しいデバイスを設計する場合でも、適切な接続戦略はCRA対応の鍵となります。サイバーレジリエンス法(Cyber Resilience Act)の詳細を確認し、安全で保守性が高く、将来を見据えたデバイス構築に役立つAnybusのゲートウェイおよび組み込みソリューションをご覧ください。

Dr. Jens Jakobsen

HMS Networks、製品セキュリティマネージャー

イェンス・ヤコブソン博士は、HMS Networksの製品セキュリティマネージャーとして、産業用通信製品のサイバーセキュリティ強化と、コネクテッド機器を新たな脅威から保護する取り組みを主導しています。HMS Networks、Schneider Electric、Motorola Solutionsで技術職およびリーダー職を歴任し、産業用通信とサイバーセキュリティの分野で豊富な経験を有しています。ヤコブソン博士は、電気通信および産業用通信技術に関する7つの特許を取得しています。

参照

1. 欧州委員会 – サイバーレジリエンス法の背景と影響 https://digital-strategy.ec.europa.eu/en/library/cyber-resilience-act

2. 欧州委員会 – EU サイバーセキュリティ戦略 https://digital-strategy.ec.europa.eu/en/policies/cybersecurity-strategy

3. MedTech Dive – Stryker's manufacturing and shipping disrupted after cyberattack https://www.medtechdive.com/news/strykers-manufacturing-shipping-disrupted-after-cyberattack/814667/

4. SVT Nyheter – Sportadminへのサイバー攻撃後に公開された機密性の高い個人データ https://www.svt.se/nyheter/inrikes/kansliga-uppgifter-har-publicerats-efter-attacken-mot-sportadmin

5. Ingeniøren – 水道施設へのサイバー攻撃により給水が物理的に中断 https://ing.dk/artikel/pro-russisk-cyberangreb-efterlod-borgere-uden-vand-i-flere-timer

6. FireEye – 産業安全システムに対するTRITON / TRISIS攻撃 https://www.fireeye.com/blog/threat-research/2017/12/attackers-deploy-new-ics-attack-framework-triton.html

7. BBC – ドイツの製鉄所へのサイバー攻撃による甚大な被害 https://www.bbc.com/news/technology-30575104