多くの産業用機器メーカーや機械メーカーはまだ十分に認識していませんが、サイバーレジリエンス法(CRA)は、ネットワークにつながる産業用機器をつくるということの意味を根本から変えます。

それは、サイバーセキュリティが新しい概念だからではありません。CRAが、産業機器に組み込まれるデジタル要素に対する長期的な責任を明文化し、ネットワーク接続を持つ産業用機器に求められるCRA対応を明確に定めたからです。CRAはEU規則であり、製造場所にかかわらず、EU市場に投入されるデジタル要素を持つすべての製品に適用されます¹。

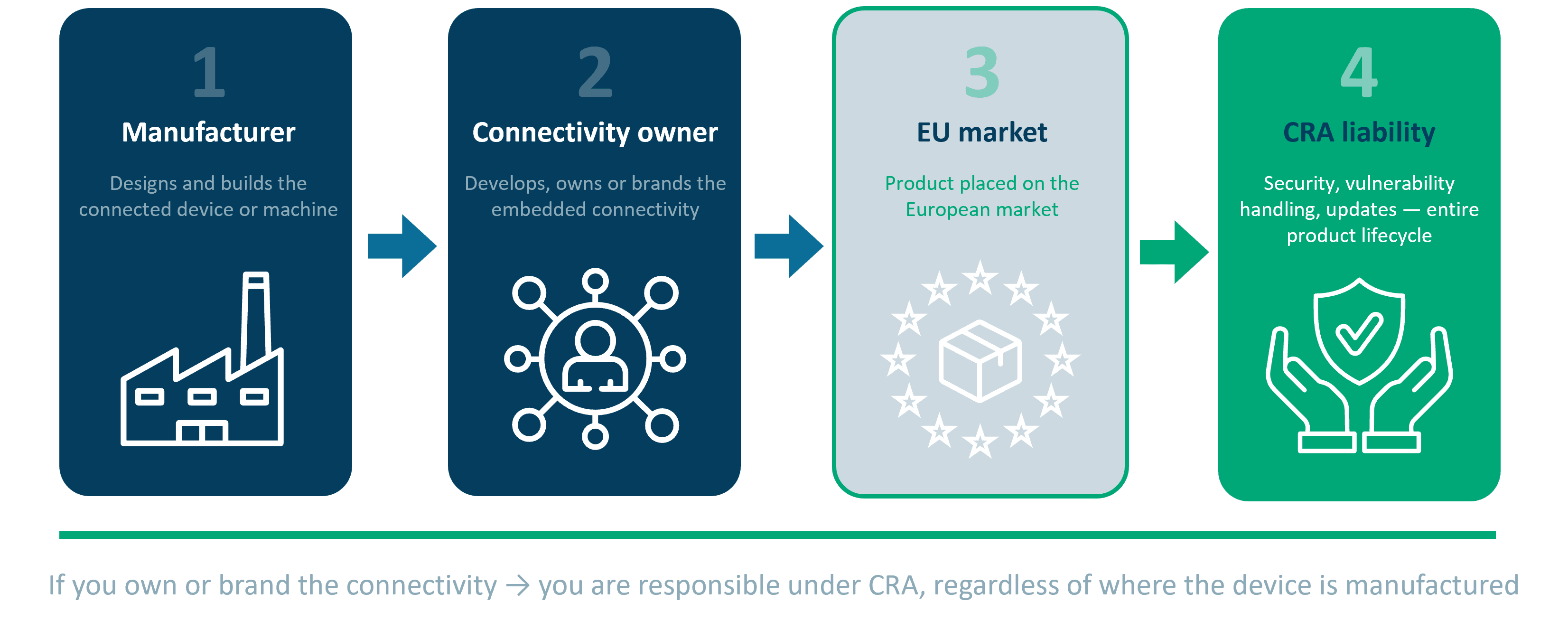

そして、ここに厳しい現実があります。自社の機器に搭載する接続機能を自社で開発・保有・ブランド化している場合、その接続機能が安全であり、更新可能であり、製品ライフサイクル全体を通じて適切に維持されていることを証明する責任は、すべて自社にあります。

この記事では、その責任が実務上どのようなものかを解説し、いま多くのメーカーが抱いている疑問に答えます。自社で接続機能を構築している企業にとって、CRAは実際に何を意味するのか。

図1. CRAにおける責任の連鎖 ― 接続機能を保有またはブランド化する者が、CRA上の責任を負います

CRAは「デジタル要素を持つ製品」に適用されます。これは、ハードウェアやソフトウェアのうち、直接または間接的にネットワーク接続を持つ、あるいはそれを可能にするものを指します。たとえば、組み込み通信インターフェース、プロトコルスタック、無線モジュール、ゲートウェイ、自社開発の接続ソリューションなどが含まれます。

新しいのは、「接続機能がサイバーセキュリティ上の検討対象である」という点ではありません。CRAでは、接続機能そのものが製品の規制対象として扱われ、時間をかけて保護・文書化・維持しなければならない点が新しいのです。

実際には、次のような意味があります。

業界では「期限が延びるのではないか」といった見方もありますが、CRAの期限自体は明確です。

図2. CRAの主な期限

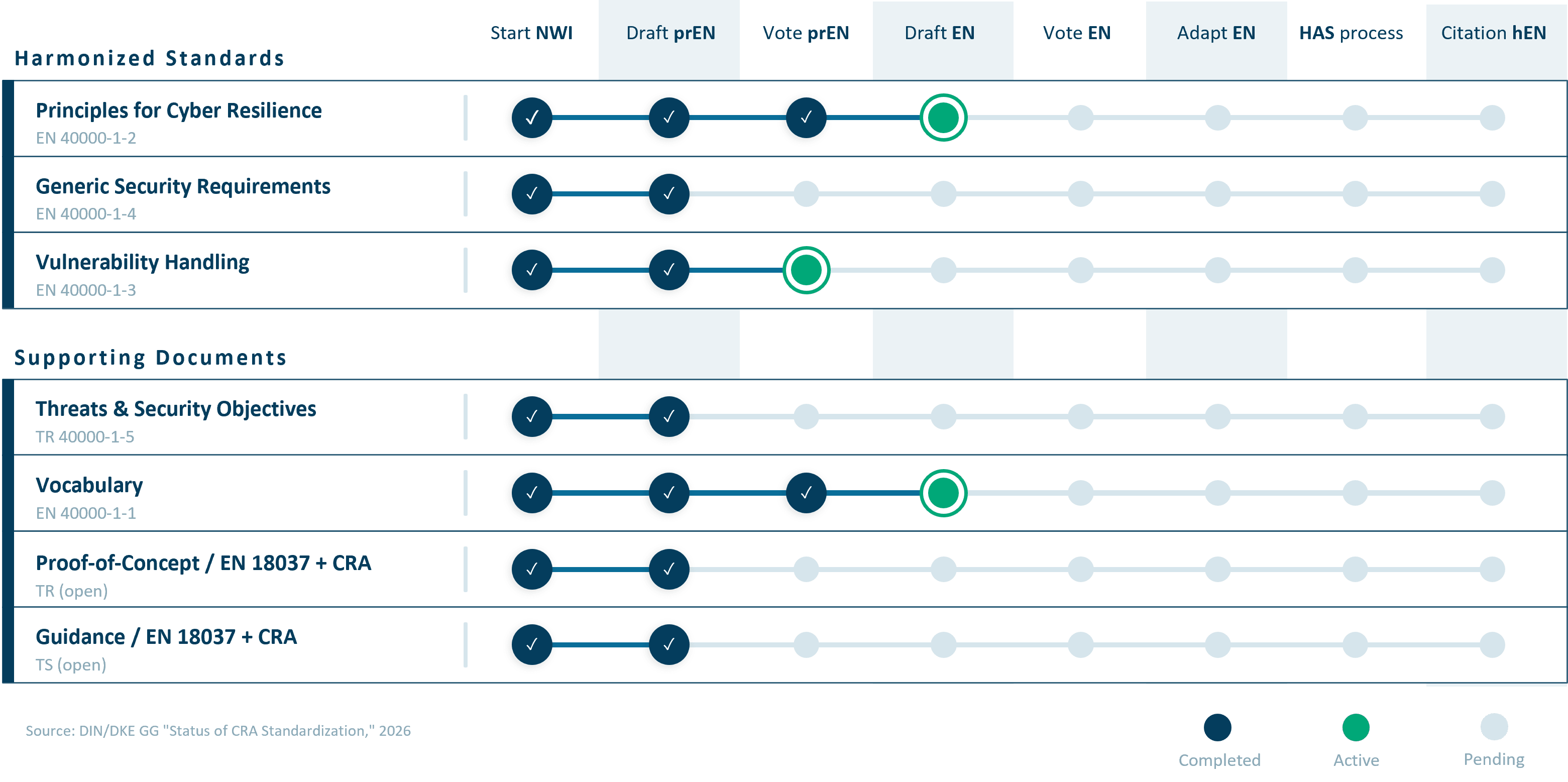

整合規格は現在も策定中ですが、作業は進んでおり、現時点では2027年の期限が延期される強い兆候はありません。

図3. CRA適合を支える整合規格および関連文書の現在の策定状況

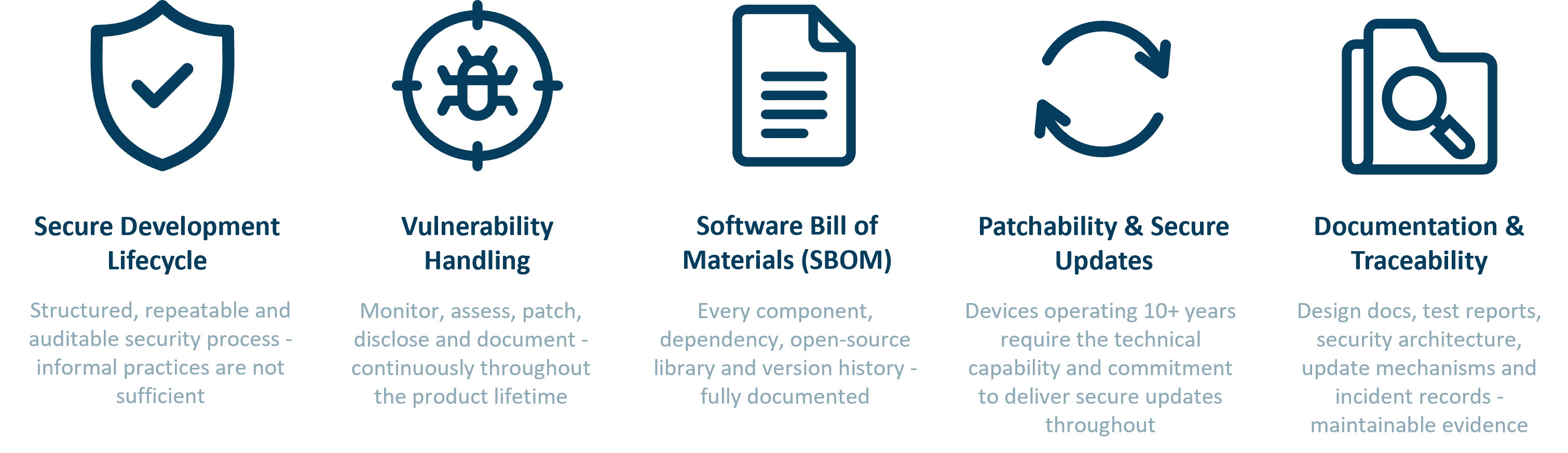

よくいただく質問の一つが、「CRAは機器メーカーや機械メーカーに、具体的にどのようなセキュリティ義務を課すのか?」というものです。

結論から言えば、CRAは単にサイバーセキュリティを改善するという話ではありません。市場に出ている限り、しばしば10~15年以上にわたり適用される必須のセキュリティ要件とライフサイクル要件を導入するものです。

図4. CRAにおけるセキュリティ義務

これらの義務は正式なものであり、証拠に基づき、評価の対象になります²。CRAが求める主な内容は以下のとおりです。

メーカーは、自社製品の接続機能が、構造化され、繰り返し可能で、監査可能なセキュリティプロセスのもとで開発・維持されていることを示さなければなりません。非公式あるいは場当たり的な運用では不十分です。

CRAは、以下を継続的に行う体制を求めます。

この責任は製品発売時点で終わりません。機器の使用期間全体を通じて続きます。

メーカーは以下を文書化する必要があります。

特に、接続スタックに古いコードや継承されたコードが含まれている場合、これは大きな課題になります。

機器や装置を10年以上使用することが想定される場合、その期間を通じて安全なアップデートを提供できる技術的能力と組織的な体制が必要です。

CRAは、維持可能な証拠資料を求めます。たとえば、

多くの企業では、こうした文書が社内開発の接続スタックについて十分に存在していないのが実情です。

CRAは厳しい結果を伴います。

CRA適合は、もはや単なる規制対応ではありません。急速に顧客要件にもなりつつあります。

図5. 非適合による影響

よくある誤解の一つは、現在の社内サイバーセキュリティ対策でCRAの要求を満たせると考えてしまうことです。多くのチームはまた、「何年も前に構築した社内接続ソリューションに、CRAはどう影響するのか?」とも尋ねます。

実際には、非公式あるいは場当たり的なセキュリティ対応では不十分です。CRAが求めているのは、次のようなものだからです。

多くの機器メーカーや機械メーカーは、自社の現状とCRAが求める厳格さとの間にあるギャップを過小評価しています。特に、レガシーなプロトコルスタック、保守されていないオープンソース部品、文書化されていない統合に依存している場合はなおさらです。

HMS Networksは、長年にわたり機器メーカーや機械メーカーの通信技術統合を支援してきた経験から、企業がCRA対応を進める際に、主に二つの見落としがあると見ています。自社保有の接続機能に関する見落としと、サードパーティサプライヤーに関する見落としです。

どちらも、CRAが求める長期的なセキュリティおよびライフサイクル要件のもとでは、大きな適合上の課題になります。

レガシーなプロトコルスタック

多くは何年も前に開発されたもので、最新のセキュリティ対策を備えておらず、現在の水準に引き上げることが容易ではありません。

保守されていないオープンソース依存

接続スタックには、文書化・監視・パッチ適用が必要となるオープンソース部品が含まれていることがよくあります。

正式な脆弱性対応プロセスがない

多くのチームは問題が起きたときに対処していますが、CRAは文書化された継続的なプロセスを求めます。

長期保守性が限られている

社内開発の接続ソリューションは、特定の個人や古いコードベースに依存していることが多く、10~15年のアップデート義務に対応できない場合があります。

こうした見落としは理解できるものです。これまで接続機能は、産業用サイバーセキュリティ上の課題というより、機能要件として捉えられてきたからです。

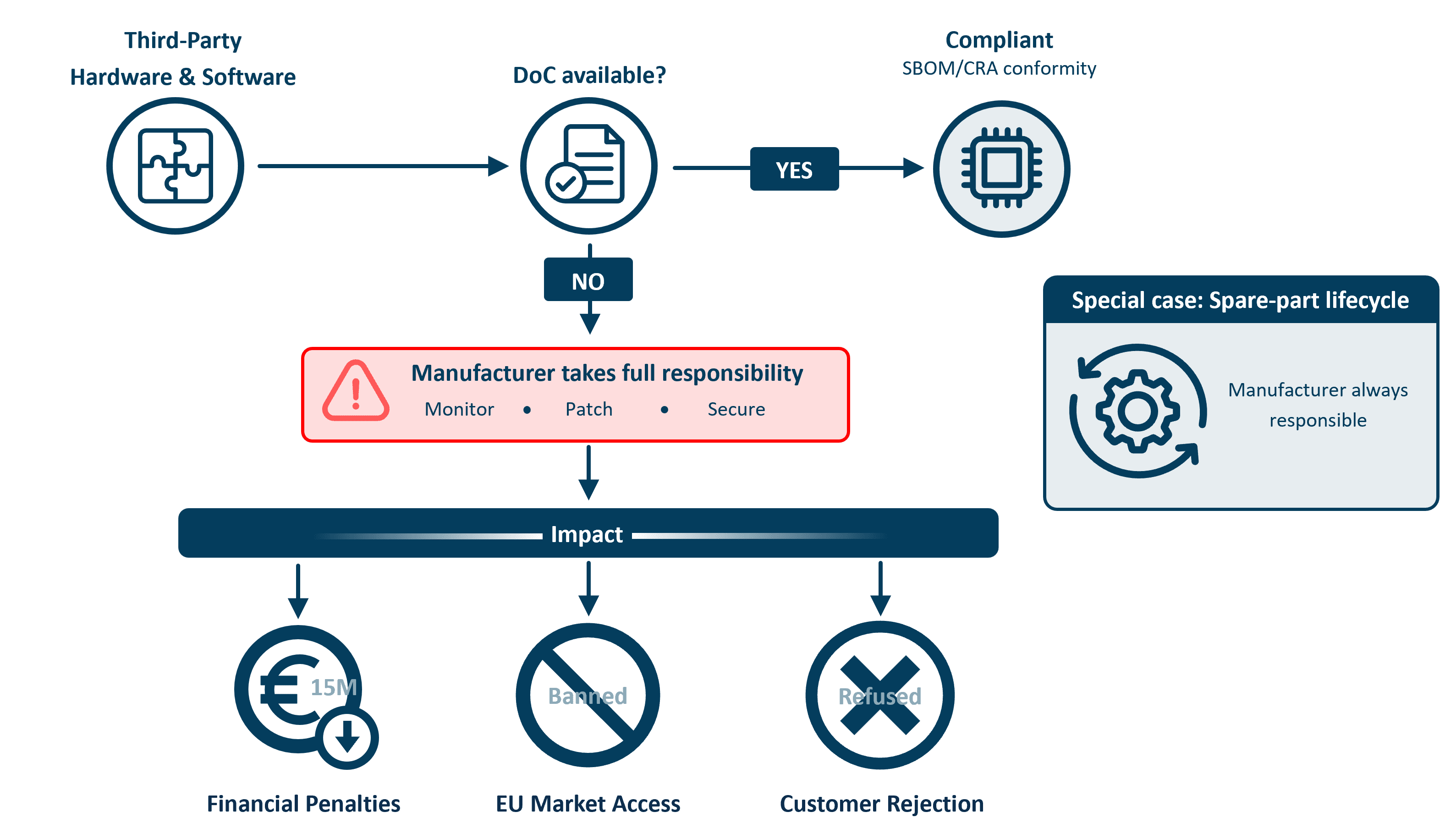

CRAでは、機器メーカーや機械メーカーは、自社製品に使用するサードパーティ製のハードウェアおよびソフトウェアがセキュリティ要件を満たしていることを確実にしなければなりません。これはしばしば過小評価され、CRA適合において最も難しい課題の一つになる可能性があります。

ハードウェア依存

CRAは、マイクロコントローラーやセキュアエレメントを含め、製品のセキュリティに影響を与えるあらゆるハードウェア部品に適用されます。古い部品の多くは「補用品ライフサイクル」に移行し、CRAの適用除外となる場合があります。その場合、セキュリティ上の責任はすべて機器メーカー側に移ります。

今後、メーカーはハードウェアサプライヤーからCRA適合宣言(Declaration of Conformity)を取得する必要が高まるでしょう。

ソフトウェア依存

OS、プロトコルスタック、組み込みライブラリにもCRA適合宣言が求められます。これがない場合、ソースコードが入手できなくても、脆弱性監視、パッチ提供、ライフサイクル全体にわたるセキュリティ維持の責任は機器メーカーに及びます。

なぜサプライヤーがこれまで以上に重要なのか

サードパーティのソフトウェアやハードウェアは、CRA適合における最大の障害になる可能性があります。たとえ機器メーカー自身のコードが要件を満たしていても、サプライヤー由来の非適合コンポーネントが適合達成を妨げることがあります。

図6. サプライヤー関連のCRA上の見落とし ― サードパーティ製ハードウェアまたはソフトウェアに適合宣言がない場合、セキュリティ、アップデート、適合に関する責任は全面的にメーカーへ移ります。

サイバーレジリエンス法が、接続機能に関する長期的な責任にとって何を意味するのかという問いに対する答えは明確です。CRAは、機器メーカーや機械メーカーがもはや避けて通れない正式なセキュリティ、保守、文書化の義務を生み出します。

最終的に、すべてのメーカーが答えなければならない重要な戦略的問いがあります。

自社のネットワーク接続機器におけるCRA対応の責任は、自社にあるのか、それともサプライヤーにあるのか。

CRAは、メーカーに接続機能の捉え方を変えることを求めます。もはや「ネットワークにつながればよい」という話ではありません。長期的なセキュリティ、文書化、ライフサイクル責任を引き受け、それを証明することが求められるのです。

そこで次の問いが生まれます。

自社で接続機能を開発・ブランド化することで生じる、セキュリティ、保守、適合に関するすべての責任を、本当に自社で負いたいと考えますか。

この点については、次回の記事 Why CRA Is painful, but necessary でさらに詳しく取り上げます。そこでは、見えにくいコストや組織的な負担、そしてこの変化が最終的には産業エコシステム全体に利益をもたらす理由を考察します。

既存機器の更新でも、新規設計でも、適切な接続戦略はCRA対応の鍵となります。サイバーレジリエンス法についてさらに理解を深め、セキュアで保守しやすく、将来を見据えた機器づくりを支えるAnybusのゲートウェイおよび組み込みソリューションをご覧ください。

Dr. Jens Jakobsen

Product Security Manager, HMS Networks

Dr. Jens JakobsenはHMS NetworksのProduct Security Managerであり、産業用通信製品のサイバーセキュリティ強化と、接続された機器を新たな脅威から守る取り組みをリードしています。HMS Networks、Schneider Electric、Motorola Solutionsで技術職およびマネジメント職を歴任し、長年にわたり産業用通信とサイバーセキュリティに携わってきました。通信および産業用通信技術分野で、7件の特許を保有しています。

参考文献

1. European Union – Regulation (EU) 2024/2847 (Cyber Resilience Act) https://eur-lex.europa.eu/eli/reg/2024/2847/oj

2. European Commission – The ‘Blue Guide’ on the implementation of EU product rules (2022) https://eur-lex.europa.eu/legal-content/EN/TXT/?uri=OJ:C:2022:247:TOC